Contents

|

|

What is blockchain technology? What makes it so important?

Imagine a world where you can send money directly to someone without a bank – in seconds instead of days, and you don’t pay exorbitant bank fees.

Or one where you store money in an online wallet not tied to a bank, meaning you are your own bank and have complete control over your money. You don’t need a bank’s permission to access or move it, and never have to worry about a third party taking it away, or a government’s economic policy manipulating it.

This is not a world of the future; it is a world that an avid but growing number of early adopters live in right now. And these are just a few of the important blockchain technology use cases that are transforming the way we trust and exchange value. We’ll get into the rest later on.

Yet, for many, blockchain technology is still a mysterious or even intimidating topic. Some even remain skeptical that we’ll use this technology in the future. This skepticism that exists today is understandable because we’re still very early in the development and widespread adoption of blockchain technology.

2021 is to blockchain what the late 1990s were to the internet. And like the internet, blockchain technology is anything but a fad, it’s here to stay, and if you’re reading this, you’re early too.

This post demystifies blockchain technology. This is your ‘intro to blockchain technology 101’. A complete, easy-to-understand, step by step beginners blockchain breakdown. You’ll learn everything from what blockchain is and why it matters, to how blockchain works (step by step) and what today – tomorrow’s – most promising blockchain applications may be.

You’ll also walk away from this post confident, and well on your way to making informed, independent blockchain technology investment decisions. And you’ll be no slouch if you want to hold your own in conversations with family and friends too!

So let’s dive in

Contents

Blockchain 101: Blockchain For Beginners

Blockchain technology is the concept or protocol behind the running of the blockchain. Blockchain technology makes cryptocurrencies (digital currencies secured by cryptography) like Bitcoin work just like the internet makes email possible.

The blockchain is an immutable (unchangeable, meaning a transaction or file recorded cannot be changed) distributed digital ledger (digital record of transactions or data stored in multiple places on a computer network) with many use cases beyond cryptocurrencies.

Immutable and distributed are two fundamental blockchain properties. The immutability of the ledger means you can always trust it to be accurate. Being distributed protects the blockchain from network attacks.

Each transaction or record on the ledger is stored in a “block.” For example, blocks on the Bitcoin blockchain consist of an average of more than 500 Bitcoin transactions.

The information contained in a block is dependent on and linked to the information in a previous block and, over time, forms a chain of transactions. Hence the word blockchain.

Types of Blockchains

There are four types of blockchains:

1. Public Blockchains

Public blockchains are open, decentralized networks of computers accessible to anyone wanting to request or validate a transaction (check for accuracy). Those (miners) who validate transactions receive rewards.

Public blockchains use proof-of-work or proof-of-stake consensus mechanisms (discussed later). Two common examples of public blockchains include the Bitcoin and Ethereum (ETH) blockchains.

2. Private Blockchains

Private blockchains are not open, they have access restrictions. People who want to join require permission from the system administrator. They are typically governed by one entity, meaning they’re centralized. For example, Hyperledger is a private, permissioned blockchain.

3. Hybrid Blockchains or Consortiums

Consortiums are a combination of public and private blockchains and contain centralized and decentralized features. For example, Energy Web Foundation, Dragonchain, and R3.

Take note: There isn’t a 100 percent consensus on whether these are different terms. Some make a distinction between the two, while others consider them the same thing.

4. Sidechains

A sidechain is a blockchain running parallel to the main chain. It allows users to move digital assets between two different blockchains and improves scalability and efficiency. An example of a sidechain is the Liquid Network.

History of Blockchain

Blockchain isn’t just a database, it’s a new technology stack with ‘digital trust’ that is revolutionizing the way we exchange value and information across the internet, by taking out the ‘gatekeepers’ from the process. For a complete and more detailed deep dive check out our article: A Concise History of Blockchain Technology

Blockchain history goes back farther than you might imagine, but we’ve condensed it by answering four critical questions:

Who Invented Blockchain?

The first blockchain-like protocol was proposed by cryptographer David Chaum in 1982. Later in 1991, Stuart Haber and W. Scott Stornetta wrote about their work on Consortiums.

But it was Satoshi Nakamoto (presumed pseudonym for a person or group of people) who invented and implemented the first blockchain network after deploying the world’s first digital currency, Bitcoin.

Cryptography is a deep and fascinating discipline with a history that goes back further than blockchain. For a richer understanding of how cryptography helps blockchain technology, check out: Why Cryptography Makes Blockchain Unstoppable

Who Owns Blockchain Technology?

Because blockchain technology is the technology behind the blockchain, it cannot be owned. It’s like the internet. But anyone can use the technology to run and own their own blockchains.

Who Founded Bitcoin?

Satoshi Nakamoto.

Who Sent and Received the First Bitcoin Transaction?

Nakamoto sent ten bitcoins to Hal Finney, who built the first reusable proof-of-work system in 2004.

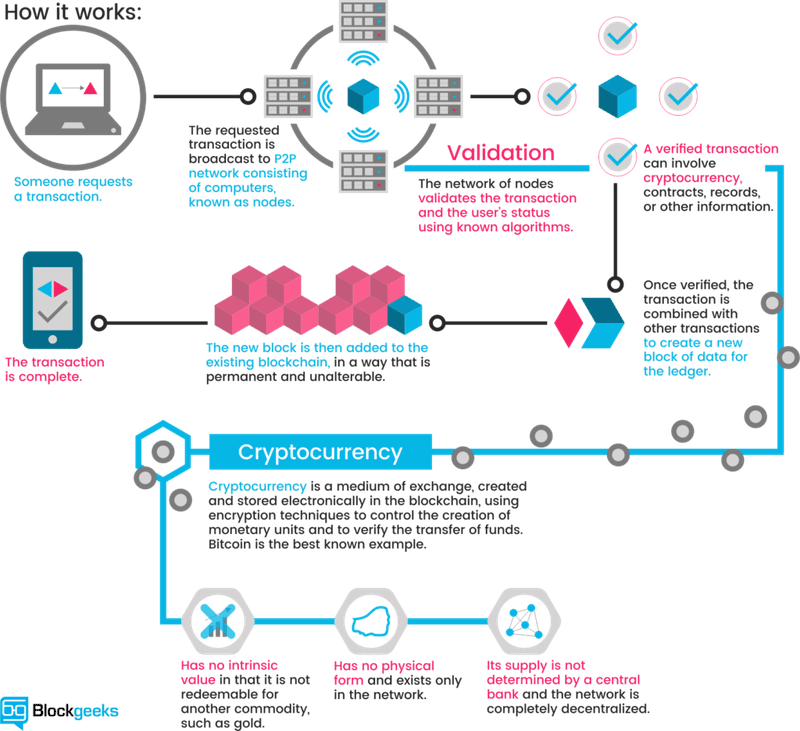

How Does a Public Blockchain Work (Step-by-Step)

For a more in-depth account of the next section, check out the thorough discussion in: What is Blockchain Technology and How Does it Work?

Let’s start with an oversimplification.

As a society, we created ledgers to store information—and they have a variety of applications. For example, we use ledgers in real estate to store a house’s records, such as when alterations were made or the house was sold. We also use ledgers in bookkeeping to record all the transactions a company makes.

Bookkeeping mostly relies on double-entry accounting to store transactions. Although this is a step-up from single-entry accounting that lacks transparency and accountability, double-entry accounting also has its pitfalls: Entries are accounted for separately, making it difficult for one counterparty to verify the other’s records.

Records stored using traditional ledgers are also easy to tamper with, meaning you can easily edit, remove, or add a record. As a result, you’re less likely to trust that the information is accurate.

Public blockchains solve both these problems – and the way we trust – by evolving the traditional bookkeeping model to triple-entry bookkeeping: transactions on a blockchain are cryptographically sealed by a third entry. This creates a tamper-proof record of transactions stored in blocks and verified by a distributed consensus mechanism.

These consensus mechanisms also ensure new blocks get added to any blockchain. An example of a consensus mechanism is proof-of-work (PoW), often referred to as “mining.”

Mining isn’t universal to all blockchains; it’s just one type of consensus mechanism currently used by Bitcoin and Ethereum, though Ethereum plans to move to another—proof-of-stake (PoS)— by 2022.

Here’s how this process works with Bitcoin. When sending Bitcoin, you pay a small fee (in bitcoin) for a network of computers to confirm your transaction is valid. Your transaction is then bundled with other transactions pending in a queue to be added to a new block.

The computers (nodes) then work to validate this list of transactions in the block by solving a complex mathematical problem to come up with a hash, which is a 64-digit hexadecimal number.

Once solved, the block is added to the network—and your fee, combined with all other transaction fees in that block, is the miner’s reward. It’s that simple.

Each new block added to the network is assigned a unique key (via cryptography). To obtain each new key, the previous block’s key and information are inputted into a formula.

As new blocks are continually added through the ongoing mining process, they become increasingly secure and harder to tamper with. Anyone caught trying to edit a record will simply be ignored. All future blocks then depend on information from prior blocks—and this dependency from one block to the next forms a secure chain: the blockchain.

You can see this depicted below for house records stored on the blockchain. For example, Block 2 provides a key after taking all the information from Block 1 into account (including the key) and inputting it into a formula. Block 3, in turn, provides a new key after taking all the information from Block 1 and Block 2 into account (including the key) and inputting it into a formula. And so, the process repeats itself indefinitely.

Now, let’s dig deeper, exploring proof-of-work (PoW) vs. proof-of-stake (PoS) and the blockchain trilemma, which are fundamental to the public blockchain’s functioning.

Proof of Work (PoW) vs. Proof of Stake (PoS)

A public blockchain functions through consensus mechanisms: the process for validating transactions without a third party like a bank.

PoW and PoS are two such mechanisms. While their goal—to reach a consensus that a transaction is valid—remains the same, how they get there is a little different.

What Is PoW?

PoW, the technical term for mining, is the original consensus mechanism. It is still used by Bitcoin and Ethereum as of writing but, as mentioned, Ethereum will move to PoS by 2022. PoW is based on cryptography, which uses mathematical equations only computers can solve.

The example in the previous section of how blocks get added to the Bitcoin Blockchain explains this system.

The two big problems with PoW are that it uses a lot of electricity and can only process a limited number of transactions simultaneously (seven for Bitcoin). Transactions typically take at least ten minutes to complete, with this delay increasing when the network is congested. Though compared to the days-long wait required to wire money across the globe, or even to clear a check, Bitcoin’s ten-minute delay is quite remarkable.

Other consensus mechanisms were created to solve these PoW problems; the most popular being PoS.

What Is PoS?

PoS still uses cryptographic algorithms for validation, but transactions get validated by a chosen validator based on how many coins they hold, also known as their stake.

Individuals aren’t technically mining, and there’s no block reward. Instead, blocks are ‘forged.’ Those participating in this process lock a specific number of coins on the network.

The bigger a person’s stake, the more mining power they have—and the higher the chances they’ll be selected as the validator for the next block.

To ensure those with the most coins aren’t always selected, other selection methods are used. These include randomized block selection (forgers with the highest stake and lowest hash value are chosen) and coin age selection (forgers are selected based on how long they’ve held their coins)

The results are faster transaction times and lower costs. The NEO and Dash cryptocurrencies, for example, can send and receive transactions in seconds.

Blockchain or Scalability Trilemma: Decentralization, Security, and Scalability

Most blockchain projects are built around three core properties: decentralization, scalability, and security. Developers are constantly trying to balance these aspects, so one isn’t compromised.

But they often have to sacrifice one for the others. The ‘blockchain trilemma,’ concept was first coined the ‘scalability trilemma’ by Ethereum founder, Vitalik Buterin.

Let’s look at these concepts in more detail and explore the tradeoffs:

Decentralization

Decentralization means there’s no central point of control. Instead, decisions are made via consensus over a distributed network of computers.

There is, however, one significant tradeoff: speed. Sending transactions takes longer because multiple confirmations are required to validate a transaction. Hence why Bitcoin is slow.

Scalability

Scalability is the ability of the system to cope with a growing number of transactions. Scalability is crucial for mass adoption because any system needs to operate efficiently as more people use it.

Below is a rough breakdown of how many transactions Ethereum, Bitcoin, and credit card companies can process per second:

- Bitcoin: seven per second

- Ethereum: 30 per second

- Credit cards: 5,000 credit card transactions per second with the ability to process much more if needed. Visa, for example, can process up to 24,000 transactions per second.

But achieving scalability often comes at the expense of decentralization. EOS, for example, promises a maximum of 4000 TPS but has come under criticism for being too centralized.

Security

Security is the ability of a blockchain to be protected from attacks. Unfortunately, exchanges and source code have been hacked on many occasions, suggesting that many developers focus on scalability and decentralization at the expense of security.

What Is the Difference Between Bitcoin and Ethereum Blockchains?

Bitcoin and Etherum are the two biggest cryptocurrencies and blockchains, so discussing and comparing them makes sense.

Bitcoin Basics

The Bitcoin network is a public, decentralized peer-to-peer payment network that allows users to send and receive bitcoins without a bank getting involved. The digital currency or bitcoin token uses the ticker symbol BTC, and is the only cryptocurrency traded on the Bitcoin network.

Transactions are recorded using a digital ledger, and nodes ensure the PoW consensus mechanism is followed (or that mining happens). For many, Bitcoin seems complicated, but it isn’t when you view it as a combination of three things:

- A peer-to-peer payment system: You can send money (BTC) from one person or company to another without the need for a bank. Sending money this way is faster, more secure, and cheaper than using traditional methods.

- A decentralized system like the internet, so it’s not controlled by one entity and cannot be stopped by a third party.

- A store of value like gold (often called digital gold), but much easier to transfer than gold.

Ethereum Basics

In 2013, after traveling, meeting with bitcoin developers, and discovering Bitcoin’s limitations, Vitlaik Buterin decided to improve upon the Bitcoin blockchain and built Ethereum.

The Ethereum network is a public, decentralized peer-to-peer network. Like Bitcoin, it uses nodes and allows users to send and receive cryptocurrency—in this case, Ether.

The network is much more than a payment system—it was primarily created to deploy decentralized applications (dapps) and smart contracts.

Dapps are simply ‘decentralized apps,’ or computer programs that interact with the Ethereum blockchain. Smart contracts, however, operate on the Ethereum blockchain, and are contracts that automatically execute without an intermediary once certain conditions (written into computer code) are met. For example, a smart contract could be programmed to send a designated person a portion of your Bitcoin when you die.

Ethereum vs. Bitcoin Blockchains

In summary, Bitcoin and Ethereum networks are public, decentralized peer-to-peer networks with their own tokens: bitcoins and Ether. Both rely on cryptography, and both use digital ledger technology. For a complete Ethereum vs. Bitcoin match up check out our deep dive post: Ethereum Vs Bitcoin: What’s the Difference?

But they differ significantly in purpose and capability. Bitcoin is a decentralized payment system and a store of value. Its blockchain is a database of all bitcoin transactions and tracks their ownership. Ethereum is more than a payment system and allows smart contracts and apps to be built on it, making it a more sophisticated blockchain.

What Are the Benefits of Blockchains Over Traditional Finance?

- Trustless: The blockchain is immutable and automates trusted transactions between counterparties who do not need to know each other. Transactions are only executed when programmed conditions are met by both parties.

- Unstoppable: Once the conditions programmed into a blockchain protocol are met, an initiated transaction cannot be undone, changed, or stopped. It’s going to execute and nothing – no bank, government, or third party – can stop it.

- Immutable: Records on a blockchain cannot be changed or tampered with – Bitcoin has never been hacked. A new block of transactions is only added after a complex mathematical problem is solved and verified by a consensus mechanism. Each new block has a unique cryptographic key resulting from the previous block’s information and key being added into a formula.

- Decentralized: No single entity maintains the network. Unlike centralized banks, decisions on the blockchain are made via consensus. Decentralization is essential because it ensures people can easily access and build on the platform, and there are multiple points of failure.

- Lower Cost: In the traditional finance system, you pay third parties like banks to process transactions. The blockchain eliminates these intermediaries and reduces fees, with some systems returning fees to miners and stakers.

- Peer-to-Peer: Cryptocurrencies like Bitcoin, let you send money directly to anyone, anywhere in the world, without an intermediary like a bank charging transaction or handling fees.

- Transparent: Public blockchains are open-source software, so anyone can access them to view transactions and their source code. They can even use the code to build new applications and suggest improvements to the code. Suggestions are accepted or rejected via consensus.

- Universal Banking: 2 Billion people globally do not have a bank account. Because anyone can access the blockchain to store money, it’s a great way to bank the unbanked and protect against theft that can happen due to holding cash in physical locations.

What Are the Disadvantages of Blockchains?

Public open source blockchains are not without their hazards and challenges. Here is a list of the top concerns:

1. Environmental Impact

Blockchain networks like Bitcoin use a lot of electricity to validate transactions, leading to environmental concerns. For example, Bitcoin consumes more electricity than a small, medium-sized European country, and Bitcoin mining is threatening China’s climate change goals.

However, many would argue that Bitcoin is held to higher environmental standards than anyone and anything. This may be true, especially if you consider that the blockchain and Bitcoin are an alternative to the traditional finance system that uses much more electricity and has a much larger environmental impact.

A study by Galaxy Digital suggests Bitcoin energy consumption is less than half that of the traditional banking system. If anything, you could argue that Bitcoin is a step in the right direction for the environment.

No one is saying that making strides to lowering the carbon footprint shouldn’t be on the agenda (this is already happening with some mining farms shifting to renewable energy sources like solar panels and the El Salvadoran President calling for a plan to use geothermal energy (volcanoes) to mine Bitcoin).

But it’s crucial to maintain a balanced view when viewing the cost, environmental impact, and blockchain benefits.

2. Personal Responsibility

One of blockchains and cryptocurrencies’ most significant advantages is also its biggest weakness. When you invest in public open-source blockchains by mining or buying cryptocurrencies and store it in your cryptocurrency wallet (your wallet is like your bank account, except only you can access it and have the passwords), only you control your money.

You are your own bank— and this is great! But if you lose your seed phrases – the list of words that give you access to recover your wallets – there is no recourse (compared to banks where you can reset your password). Your money is lost forever.

Unsurprisingly, a large portion of Bitcoin remains permanently lost. According to some estimates, 20% or 3.7 million of the currently minted Bitcoin is probably lost forever.

3. Growing Pains

Even though public blockchains remain more efficient than traditional banking systems, decentralization comes at the cost of scalability. Trying to grow blockchain networks to global capacity, in turn, is the root cause of speed inefficiencies. It’s why, as we saw, Bitcoin and Ethereum can only process a maximum of seven and 30 transactions, respectively, compared to Visa’s 24,000.

Luckily solutions are being built to improve scalability and the speed of transactions. For example, the lightning network allows transactions to happen off the Bitcoin blockchain to speed up transactions. On Ethereum, many innovative Layer 2 (L2) solutions are being developed to improve scalability and speed including rollups, zero-knowledge proofs and side chains.

4. False Narratives

Some cryptocurrencies are undoubtedly used in unlawful activity. The most famous example is Silk Road: people laundered money and bought drugs on the platform using Bitcoin.

However, this is no different from the illegal activity that constantly happens when people use other currencies like the Dollar.

This false narrative that cryptocurrencies are only or mainly used for illicit activities only delays their inevitable adoption, which can hugely benefit everyone, including the financial system.

Promising Blockchain Use Cases and Killer Applications

For an even more in-depth discussion of the most interesting and disruptive blockchain use cases as of 2021 check our guide: Disruptive Blockchain Technology Use Cases 2021

Blockchain technology is currently used across various industries like supply chain, healthcare, retail, media and advertising, financial services, insurance, travel and transportation, oil and gas, and gaming.

Here are some promising use cases:

- Cryptocurrencies: The ‘killer app’ of blockchains today is internet money. Cryptocurrencies let you transfer value faster and cheaper across borders without a bank. Besides Bitcoin and Ethereum, other digital currency examples include Polkadot (DOT), NEO, Cardano (ADA), Tether (USDT), Binance Coin (BNB), and Litecoin (LTC).

- Smart Contracts: These blockchain applications are contracts that automatically execute without an intermediary once conditions written into the computer code are met.

- Decentralized Banking: The use of blockchain technology is also proliferating in banking. For example, many banks like Barclays, Canadian Imperial Bank, and UBS are interested in how blockchain can make their back-office settlement systems more efficient.

- Video Games/Art: You may have heard Crypto Kitties—a game launched on the Ethereum blockchain. One of the virtual pets in the game was sold for over $100,000.

- Peer-to-peer Energy Trading: People buy or sell energy directly without an intermediary.

- Supply chain and logistics tracking: Blockchain is being used to track precious metals’ origins and foods. For example, Walmart and IBM worked together to create a food traceability system based on open-source ledger technology, making it easier to trace contaminated food.

- Healthcare process optimization: Blockchain can speed up the time required to pay health insurance payments to patients and store and securely share medical data and records.

- Real estate processing platform: Property ownership records can be securely stored and verified on the blockchain. These records cannot be tampered with, so you can trust they’re accurate and more easily verify property ownership.

- NFT marketplaces: These are marketplaces that allow you to buy nonfungible tokens (NFTs): digital tokens of things like paintings and clothing.

- Music royalties tracking: Blockchain can trace music streams and immediately pay those who contributed to a song.

- Anti-money laundering tracking system: Authorities can more easily track the original source of money because every transaction on the blockchain is recorded and leaves behind a tamper-proof trail.

- Personal identity security: Traditional systems for storing identities are insecure and fragmented. Blockchain provides a unified, immutable, and interoperable infrastructure so you can store and manage records securely and efficiently.

- New insurance distribution methods: For example, peer-to-peer insurance, parametric insurance, and microinsurance.

- Automated Advertising Campaigns: Advertisers can use smart contracts to automate advertising campaigns, e.g., an audience is only shown an ad when specific criteria are met.

How to Invest in Blockchain Technology

With blockchain offering some promising use cases, helping many companies become more efficient, and attracting big companies like Amazon and Tesla, it can be an attractive investment.

But there are risks: It’s a new technology, and many projects will not pan out. So, invest only what you can afford to lose, do your own research to determine if the project (or initial coin offering) is worth investing in, and decide what level of exposure you want.

For example, you can get more exposure by investing in cryptocurrencies directly instead of an exchange-traded fund (ETF).

That being said, here are a variety of ways you can invest in the blockchain depending on your goals and risk tolerance:

- Buy shares in companies using blockchain (e.g., Visa, Walmart, and Siemens) on traditional stock exchanges like the NYSE. You can buy shares by using an online broker such as Vanguard and Betterment (U.S.).

- Invest in companies with Bitcoin on their balance sheet, e.g., Square, WeWork, MicroStrategy, and Tesla. Again, use an online broker to buy shares.

- Buy cryptocurrencies like Bitcoin or Ethereum directly on Centralized Finance (CeFi) or Decentralized (DeFi) exchanges. Centralized exchanges were the norm in the crypto world until decentralized exchanges arrived. With centralized exchanges, you don’t have your own private keys, and the exchange is the custodian for storing your funds. Decentralized exchanges are peer-to-peer, and there’s no intermediary. Examples of CeFi exchanges include Binance, Kraken, Bittrex, Bitfinex, Luno, and Coinbase. Examples of DeFi exchanges include Uniswap, Compound, KyberSwap, Airswap, IDEX, SushiSwap, Balancer, and Totle.

- Invest in crypto exchange-traded funds (ETFs). ETFs are a basket of securities that track an asset or index you can buy or sell on an exchange throughout the day. For example, many traditional ETFs will include bonds, currencies, commodities, and stocks and track the S&P 500 Index. In the crypto space, you get a variety of ETFs you can invest in, such as a Bitcoin ETF that tracks the price of Bitcoin. Each ETF will differ depending on who issues it. Companies that offer ETFs include Grayscale, Galaxy Digital, and Gemini.

- Invest in crypto mining companies such as Riot, Hive, and Marathon. Many mining companies let investors participate indirectly by offering equity in their companies. To invest in Riot, use an American-based online broker like Robinhood. To invest in Hive and Marathon, use a Canadian-based broker like Questrade, TD Direct Investing, or BMO InvestorLine.

- Buy crypto hardware and mine cryptocurrency yourself. While Bitcoin mining requires a large capital outlay, there are other tokens you can mine for a reasonably low barrier to entry. For example, Helium miners cost roughly $500 and mint HNT using the ‘proof of coverage’ consensus protocol to verify new blocks. Get started with cryptocurrency mining by reading our short guide on Bitcoin mining.

- Invest in mining pools. An alternative to mining cryptocurrency yourself is to join a mining pool. Mining pools pool together the computational power of others on the network to improve the chances of mining a block. The rewards for all blocks mined are shared among miners in the pool. Slush Pool is a popular mining pool.

Blockchain Companies to Invest in 2021

If you’re looking to get started with crypto investing, we’ve created a comprehensive step-by-step guide you can follow to get started here: How To Invest in Cryptocurrencies: The Ultimate Beginners Guide

Here is a comprehensive list of public blockchain companies to invest in. We have segmented them based on these categories: banking, supply chain, health care, energy, insurance, travel, real estate, exchanges, and mining.

These public companies are either using blockchain, have cryptocurrency on their balance sheets, allow you to trade cryptocurrency, or are mining cryptocurrency.

*Technically, Binance is not a public company, but you can invest in it by purchasing their own digital currency (BNB). You can use their currency to pay for transaction and trading fees on the exchange. This is also true for DeFi exchanges like Uniswap, 1inch, and PancakeSwap.

Traditional Finance and Blockchain Investment Strategies

In some ways, the process of investing in shares and cryptocurrencies is the same. First, you can buy cryptocurrencies on exchanges like you can buy shares through an online broker.

Second, you are also able to apply traditional investment principles to investing in cryptocurrencies and the blockchain. For example, you can invest the same amount of money into Bitcoin each month regardless of price (dollar-cost averaging) to remove any emotion out of the investment process.

But there are also investment strategies that are unique to the blockchain and cryptocurrencies, like yield farming.

Read on to learn about ten common traditional finance and blockchain investment strategies you can use when investing in public blockchain companies and cryptocurrencies.

Overview of 10 Major Investment Strategies

-

- Growth Investing: Investors look for companies that demonstrate above-average growth. Investors using this strategy will often still invest in shares even if they seem expensive.To narrow down your search, focus on industries currently doing well or have historically performed. With the blockchain technology market expected to grow in size, there are bound to be several companies with strong growth potential.

- Value Investing: Investors look for undervalued companies, e.g., their price doesn’t fully reflect their value. Successful value investing often requires that you hold your shares for the long term.

- Dividend Growth Investing: Investors invest in companies that have a history of paying out dividends. You can look at a company’s financial statements to see if they pay out dividends. Look for a yield of between 2-6%.

- Indexing: This is more of a cautious and passive investment strategy, but indexed investors often outperform more active investors. These investors typically invest in an index fund.An index fund consists of pooled funds from investors, is managed by a fund manager, and automatically invests in the companies of a specific index like the S&P 500 to effectively track against the index’s performance.It is different from an ETF in that you can only buy or sell index funds at the end of the day and not throughout. An example of a cryptocurrency index fund is the Bitwise 10 Crypto Index Fund (BITW).

- Day Trading: Day trading is a more active and aggressive short-term trading strategy. Investors frequently trade throughout the day to capitalize on small market movements to make a profit. Day traders will use technical analysis to develop trade ideas around how the market will move. Day trading cryptocurrency is equally lucrative and risky due to highly volatile assets.

- Algorithmic Trading: Also known as automatic trading, this investment strategy involves using computer programs to execute trades based on pre-programmed instructions such as price, time, etc. A large portion of the American market consists of algorithmic trading. AlgoTrader is an automated trading program you can use for Bitcoin trading.

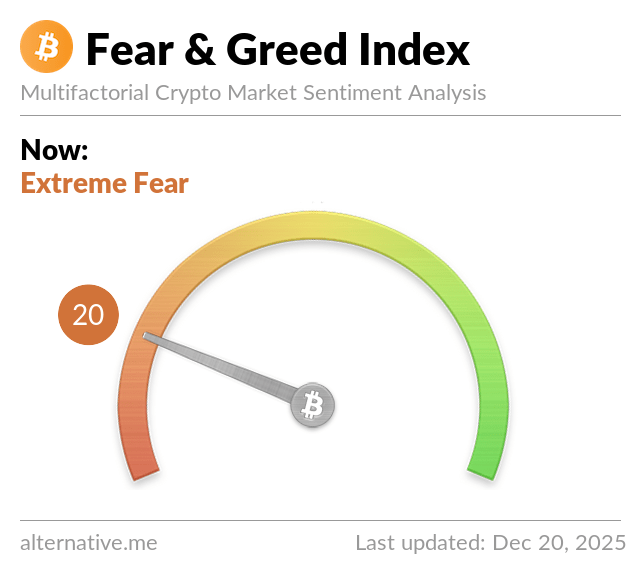

- Contrarian Investing: Contrarian investors purposely go against the market sentiment. They buy when people are selling and sell when people are buying.By following the Bitcoin Fear and Greed Index, you can get a good idea of the prevailing sentiment in the Bitcoin market and then do the opposite: buy when people are fearful and sell when they’re greedy (see Fear & Greed Index below).

- Arbitrage: This strategy involves taking advantage of price differences of the same asset between markets. You buy the asset in one market and then sell it for a higher price in another.Because cryptocurrencies like Bitcoin often differ in price between countries, there are great opportunities to profit from this strategy.In a nutshell, traders will buy cryptocurrency on an overseas exchange (for a lower price) and then transfer it to a local exchange and sell it for a higher price.As Business Tech reports, you can make 2-4% per trade using the right investment platform. Just make sure you follow local exchange control laws because there are usually limits to how much local currency you can move beyond the borders.

- Yield Farming: This blockchain-specific investment strategy involves lending your cryptocurrency to someone else via smart contracts.The lendee pays you a fee for your services. Yield farmers often move their cryptocurrency between different lending platforms to maximize returns. A few yield farming platforms include Compound Finance, Aave, and MarketDAO. Learn more about DeFi yield farming.

- Diversification: Spread your risk and invest in different assets and companies to limit your overall downside while exposing you to more opportunities to make money. Diversification is more than just an investment strategy; it’s a smart way to invest that most financial experts and brokers encourage.This strategy works well for traditional finance and cryptocurrency.In traditional markets, you can spread risk across bonds, money markets, and shares— and even diversify your share portfolio by investing across industries.For cryptocurrencies and blockchain, you can invest in different public blockchain companies and also cryptocurrencies with different use cases like Bitcoin (payments), Ethereum (smart contracts), Monero (privacy), and XRP (cross border payments).If you really want to prioritize diversification, you should invest across traditional and crypto markets, and rebalance your portfolio as needed.

How can businesses benefit from blockchain?

Let’s look at the business-specific advantages of blockchain technology.

– As mentioned above, the blockchain is a great way to build trust among entities that have never worked together. As such, it is an excellent way for businesses to work together without requiring a trusted third party.

– The blockchain can help create a consortium of businesses and provide an operational structure with no central “leader.” This can allows multiple businesses to interact effectively and share information.

– The fact that all data stored within blockchains are immutable has game-changing security implications. It’s no longer possible for malicious centralized parties to tamper with crucial data.

– By removing the need for trusted third parties, the overall organizational costs go down significantly. Plus, taking away these intermediaries drastically increases operational speeds. For example, Walmart used blockchain to trace the source of sliced mangoes in seconds. Normally, this process would take a week.

– The blockchain is a major boon for companies that rely on or operate supply chains. The blockchain’s transparency helps fix a majority of the issues present in traditional supply chain structures. For example, not only has Walmart successfully applied blockchain in their supply chain via IBM, but the medical industry is actively using the tech in their crackdown on counterfeit medication.

Blockchain Is the Present and the Future

With many promising real-world use cases like faster cross-border payments and smart contracts, blockchain technology is here to stay.

As more companies realize how the blockchain can help them, they’ll commit more resources, money, and time into the technology—and even more use cases will emerge. While we understand that blockchain technology will remain a complex topic for many, it really doesn’t have to be for you.

We hope this guide gave you the confidence to have conversations with friends and acquaintances about the blockchain and that it demystified and simplified an often scary topic. Refer to it whenever you need to brush up on any blockchain concepts.

Most importantly, we hope it lit a small fire in you to learn even more about a technology that’s fundamentally changing the way we trust and exchange value.

![What is Bitcoin? [The Most Comprehensive Step-by-Step Guide]](https://blockgeeks.com/wp-content/uploads/2016/12/whatisbit.jpg)

![What is Ethereum? [The Most Updated Step-by-Step-Guide!]](https://blockgeeks.com/wp-content/uploads/2016/10/whatiseth.jpg)

A very informative guide! Thank you so much Blockgeeks for your hard work! I will certainly use it from time to time. Its gonna be so great if Blockgeeks offers regular updates on the current state of the mentioned projects using blockchain! Once again, thank you so much!

Without a doubt, this is the single most important article written on Blockchain Technology since Bitcoin’s Genesis Block. Well done!

This beginners guide is structured in the best way possible from the most basic concept of what blockchain is to the future of business through the various applications thereof. Well written and presented. Whether you are an absolute newbie or an expert on blockchain, this guide will suffice for your need to grow within the Blockchain space.

Thank you Blockgeeks 😉

Thanks for this!

The article was completely helpful for beginners and newbies. With the drastic implementation of Blockchain Technology, most of the industries such as Hospital, banking, finance has reaped profits. You can check more about this here!

Great article….thanx !!!!!!!

This was such a simple way of explaining this technology. I enjoyed reading this.

Great introduction. I have a much clearer understanding of blockchain now.

Thank you for creating easy to understand education on blockchain technology! Your article helped me gain a deeper understanding of blockchain and has benefited me greatly on my journey of studying crypto. All the best!

I can find out how it works

how it works

Really Impressive Writing! I myself being working in one of the leading Blockchain development company(Zab Technologies) I was able to identify all my queries with your answers! 🙂

I love how things are outlined here for easier understanding… love this guide it’s my first reading for blockchain

So much more to L+Earn!

Nice article, it’s a bit unclear on how a change in block 3 will cause the entire backward block chain changed.

The hash of block 3 is included in block 4 and so on.

Thank​ Flow​ you​

Thank you so much for the work, the article has so much information in it. Its gonna be even better if the team can point out the key points for beginners to have a clearer mind. Thank you so much

This is a good, comprehensive introductory guide to blockchain. I have looked for something that provides a good summary of blockchain to use as an example for those new to the technology. This might be a bit too much information to digest all at once for people, but it covers a lot of good ground.

I never knew I’d be able to make profits after losing so much. Mrs Rose helped me to recover all that I lost trading on my own. I really don’t think I can be able to thank her enough. she’s a lifesaver.

Thanks for sharing this great information, I will contact Mrs Rose Parker to get started.

This is a very nice article on Blockchain. Thanks for sharing this article. I understand that Blockchain authenticates digital transformation but is it a trusted approach?

Nice blog. We are also working in blockchain development and blockchain is having a great future.http://bit.ly/2KjUNUj

Thank you for the blog post. The need to implement blockchain has drastically risen over the years and ee eclaturetechnologies@gmail.com know the value of having blockchain services.

Hi. I’ve enjoyed reading this step-by-step guide. Thanks!

Blockchain in simple language is a database based and managed on a peer-to-peer network of computers often referred as nodes. You can also call it as a distributed ledger, which is a decentralized way of documenting transactions in chronological order. Every participant in the blockchain has uninterrupted access to the blockchain and its history.

Very helpful blog post. Thanks for sharing valuable information. I am a blockchain developer at webcom systems and understand the importance of blockchain technology and how it works. Videos are as good as the content of the blog.

Thanks, Webcom!

Good course

Keep in mind that Bitcoin blockchain does not use encryption. The security is provided by digital signatures and hashing algorithms (ECDSA and SHA-256).

https://bitcoin.stackexchange.com/questions/81493/is-encryption-really-needed-for-blockchain-to-work

Good one

Nice One

cool

Cool

Thank you for sharing this detailed article with us. I love the way you cover the topic with expert opinion. Great article and I love to get engage with such an article.

I’m learning blockchain technology. Really curious about blockchain technology.

Keep posting!!

Useful and interesting intro to blockchain.

I have a few thoughts:

1- Distributed ledgers: don’t all the nodes get swamped with all the data as it is updated every ten minutes and that could mean lots and lots of storage space required?

2- What happens (as with peers in torrents) when some nodes are offline? Every node has to have a copy of all the information? I guess this is another storage space question.

3- Blockchain is advantageous because it is secure yet hacking has been mentioned a couple of times. Human error and bad intent are also present with other technologies. The public and private keys can be stolen?

4- Criminal activity: in a free decentralized system, reputation is the only force keeping people honorable? Can reputation be smeared (ok, just thinking of the different things that happen in the world.) Safeguards, protections?

Very exciting concepts; I have heard the terms cryptocurrency and blockchain thrown around but never really looked at it. Very interesting. Thank you for the information.

informative article

Good article it’s useful everyone

Nice one

Pretty interesting the cases and applicability that Don Tapscott spoke through and available on TED.. helped realize that our everyday lives are significantly influenced by “middlemen/operators” who probably have been doing great but now we have faster approaches based on the block-chain technology

Useful

Its great to learn

Good and useful

Indeed a very informative article for beginner to advance level crypto lover.

It was useful.

This is going to come off rude but may I suggest you perform some basic proof-reading of your article prior to publication to fix all the grammatical errors (of which there are many) if you wish to teach your audience something new without insulting their intelligence by forcing them to fix your ill-structured sentences to clarify your own writing.

Yes! And this was written two years ago, updated in Sept 2018, and they still haven’t found or corrected any errors. It’s painful to read at times. Informative, yes? Painful, also yes.

Roman Hi thanks for the feedback, can you please give us some details, as we are currently going over the guide to fix any outstanding grammatical errors.

I would like to second the motion that some time be spent cleaning up the grammar. Great opportunities to educate about great topics can be squandered through inattention to the quality of presentation. I’ve tried reading this several times and have to agree that it’s quite painful to get through–not because it’s inaccurate, but simply because it’s garbled in critical spots. One suggestion is to let a skilled copy editor review text prior to its release. Sites that don’t proofread their content run the risk of being dismissed as less than reliable. Often I want to refer others interested in learning about CC to specific information sites but can’t yet recommend this one.

The summary was informative. Blockchain technology is the future and I really hope all the value creations listed above will help developing countries such as mine.

This seems to be a much better platform to transect and share documents over the internet.

Is there anyone who can share their experience of implementing this and the use thereof!

The image has a bunch of typos.

legder, partipates, permision

Good find, Sean!

n called “digPotential

Is blockchain technology the new internet?Main Topic

Is this similar to dropbox only in a much more complex way? I was wondering if this could be used in language learning-teaching format some how.

Excellent breakdown. I have learnt so much from this article. Welcome to the decentralized future!

shared documents analogy is a powerful one.This analogy may not be as accurate. Google Docs are still maintained centrally. Blockchain, on the other hand, is completely decentralized.